Protección de datos en empresas: Guía práctica del RGPD para directivos

Hablar de protección de datos en una empresa ya no es una conversación reservada para abogados o informáticos. Se ha convertido en una pieza central que sostiene la confianza de los clientes, asegura la continuidad del negocio y define la reputación de compañías tecnológicas, consultoras o despachos profesionales. Más que una obligación legal, es un pilar estratégico.

Por qué la protección de datos es un pilar estratégico en tu empresa

Hoy en día, la gestión de la información ha dejado de ser un tema relegado al departamento de TI o al equipo legal. Es una cuestión de negocio que impacta directamente en la confianza del cliente, la ventaja competitiva y, en definitiva, la viabilidad de la compañía. Para una empresa tecnológica, una consultora o un despacho de abogados, proteger los datos va mucho más allá de evitar una multa del RGPD. Se trata de construir credibilidad, un activo intangible de valor incalculable.

Pongamos un caso práctico: una consultora que maneja información confidencial de sus clientes sufre una brecha de seguridad. El problema no es solo la posible sanción económica. El verdadero golpe es la paralización del negocio, la pérdida de contratos importantes y un daño a la reputación que puede costar años reparar. La confianza, una vez se rompe, es extremadamente difícil de recuperar.

De la obligación al activo estratégico

Ver la protección datos empresas como un mero coste o una carga burocrática es un error de visión. Las empresas que lo entienden y actúan de forma proactiva transforman el cumplimiento normativo en una ventaja competitiva. Para lograrlo, es clave establecer un sólido gobierno del dato, asegurando que la información sea de calidad, accesible y segura desde el momento en que entra en la organización.

Esto implica ir más allá de marcar casillas en una lista de requisitos. Significa adoptar una mentalidad de gestión de riesgos integral. Una estrategia de datos bien definida demuestra a clientes, socios e inversores que tu organización es fiable y está preparada para los desafíos del entorno digital. De hecho, en procesos de due diligence para una ronda de financiación, los inversores examinan con lupa cómo una startup gestiona sus riesgos, incluyendo la ciberseguridad.

La gestión de datos ha dejado de ser una tarea administrativa. Es una función de primera línea que protege el valor de la empresa y permite que crezca de forma segura.

Adoptar este enfoque exige una mezcla de políticas claras, formación constante y la tecnología adecuada. Pero, sobre todo, necesitas un plan de contingencia por si las cosas fallan. En InsurCEO, como correduría digital especializada en riesgos técnicos, sabemos que hasta las mejores defensas pueden ser vulneradas. Por eso, combinamos el asesoramiento experto con soluciones como el Seguro Cyber, una red de seguridad financiera y operativa que se activa cuando ocurre un incidente. Esta protección es lo que diferencia a las empresas preparadas de las que simplemente esperan que no pase nada. También puedes consultar nuestra guía sobre seguros D&O, que cubren la responsabilidad de los administradores en sus decisiones de gestión.

Entendiendo el RGPD en términos de negocio

A primera vista, el Reglamento General de Protección de Datos (RGPD) puede parecer un muro de jerga legal. Pero desde un punto de vista de negocio, la lógica es sencilla: los datos personales de tus clientes son un activo de gran valor que te confían. Tu empresa es la guardiana de ese activo, y el RGPD te da las reglas para custodiarlo correctamente.

Ignorar estas reglas tiene un coste muy elevado. Solo en 2023, las autoridades europeas impusieron multas por valor de casi 1.150 millones de euros, siendo la falta de medidas de seguridad uno de los motivos más comunes. Esto demuestra algo crucial: no basta con tener una política de privacidad en la web; hay que implementar medidas reales para proteger los datos. Para una pyme tecnológica, un despacho de abogados o una consultora, una multa que puede llegar al 4 % de la facturación global no es un simple contratiempo, es una amenaza directa a la supervivencia del negocio.

Los principios clave: las reglas de oro para custodiar datos

El RGPD se articula en torno a unos principios que son, en esencia, las "reglas de oro" para gestionar la información que manejas. No es necesario memorizar el reglamento, sino interiorizar su lógica empresarial:

Licitud, lealtad y transparencia: Solo puedes tratar datos si tienes una base legítima para ello (como un contrato o un consentimiento claro) y debes ser transparente. Explica al interesado, de forma sencilla, qué harás con su información. Es un pacto de confianza.

Limitación de la finalidad: Los datos se recogen para un propósito concreto, y solo para ese. Si un cliente te da su email para enviarle una factura, no puedes añadirlo a tu lista de marketing sin su permiso explícito para ese nuevo fin.

Minimización de datos: Recoge solo lo imprescindible. ¿Realmente necesitas la fecha de nacimiento para una suscripción a una newsletter? Probablemente no. Cuantos menos datos pidas, menor será tu responsabilidad y tu riesgo.

Un cambio de mentalidad fundamental es ver el RGPD no como un manual de prohibiciones, sino como una guía de buenas prácticas para gestionar un activo valioso. Este enfoque no solo te mantiene a salvo de sanciones, sino que construye confianza con tus clientes y te ayuda a operar de una forma más segura y eficiente.

Responsable vs. Encargado del Tratamiento: un ejemplo práctico

Saber quién es quién en la gestión de datos es fundamental para la protección de datos en tu empresa. La diferencia es más sencilla de lo que parece y tiene un impacto directo en la elección de tus proveedores tecnológicos.

Responsable del Tratamento: Es tu empresa. Tú tomas las decisiones sobre por qué y cómo se usan los datos personales. Ante la ley y ante tus clientes, la responsabilidad final siempre recae sobre ti.

Encargado del Tratamento: Es cualquier tercero que trata esos datos por encargo tuyo. Ejemplos claros son tu proveedor de CRM (como Salesforce), la plataforma de email marketing (como Mailchimp) o el servicio en la nube donde almacenas archivos (como AWS).

Imagina una consultoría. Es la Responsable de los datos de sus clientes. Cuando sube sus informes a una plataforma de gestión documental en la nube, ese proveedor se convierte en su Encargado. La obligación de la consultoría es firmar con él un "Contrato de Encargado del Tratamento" (conocido como DPA), que le obliga a cumplir las mismas normas de seguridad. Sin embargo, este contrato no exime de responsabilidad al Responsable. Para entender mejor los conceptos clave del RGPD, es útil apoyarse en recursos que los desgranan de forma sencilla.

Cómo crear el mapa de datos de tu organización

Para proteger los datos de tu empresa de forma eficaz, lo primero es saber qué información manejas, por dónde se mueve y quién tiene acceso a ella. A esto se le llama crear un mapa de datos o, en terminología legal, un Registro de Actividades de Tratamiento (RAT).

No es un mero trámite burocrático, sino un inventario completo de tus activos de información más valiosos. Solo así podrás identificar dónde están los verdaderos riesgos.

Al construir este mapa, te obligas a visualizar cómo fluye la información por tus sistemas. Por ejemplo, imagina una empresa de software que capta los datos de un cliente potencial en un formulario web. Esos datos viajan a su CRM, y de ahí, el equipo de marketing los utiliza para una campaña de email. Cada uno de esos puntos es una parada en el viaje del dato que hay que analizar y asegurar.

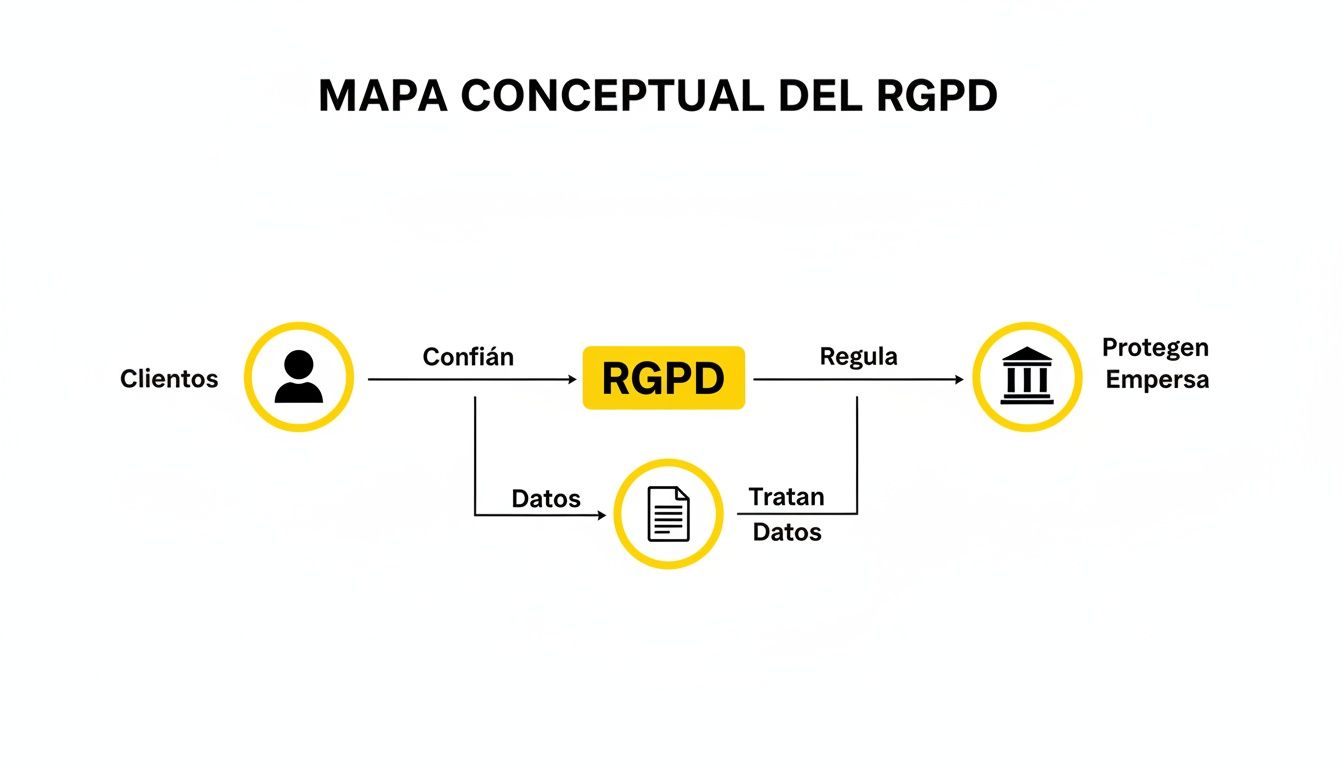

Este esquema visualiza ese flujo básico: desde que el dato se origina en el cliente hasta que la empresa lo gestiona y protege.

Como ves, la empresa actúa como guardián de la información del cliente. Esta es una responsabilidad enorme que exige medidas de protección reales y tangibles, convirtiendo un requisito legal en una herramienta de inteligencia de negocio.

Pasos para elaborar tu mapa de datos

Crear este registro es un ejercicio práctico que te dará una claridad total sobre tus operaciones. Para empezar, basta con una hoja de cálculo bien organizada.

Identifica las actividades de tratamiento: Haz un listado de todos los procesos en los que utilizas datos personales. No te limites a los clientes. Piensa también en la gestión de nóminas de tus empleados, los currículums de candidatos o las cookies de tu página web.

Detalla los datos que recoges: Para cada actividad, especifica qué tipo de información guardas. Por ejemplo, para gestionar clientes, seguramente necesites nombre, email, teléfono y empresa. Aquí es clave aplicar el principio de minimización: ¿de verdad necesitas cada uno de esos datos para cumplir tu objetivo?

Define la finalidad y la base legal: Ahora, pregúntate para qué recoges esos datos (ej. "para ejecutar el contrato de servicio") y qué te autoriza a hacerlo (el propio contrato, el consentimiento explícito, una obligación legal, etc.).

Mapea destinatarios y proveedores: ¿Quién más ve esa información? Anota los departamentos internos que acceden a ella y, sobre todo, los proveedores externos. Hablamos de tu gestoría, tu proveedor de hosting o la herramienta SaaS que usas para analítica. Ellos son tus "Encargados del Tratamiento" y también parte de tu responsabilidad.

Cuando termines, tendrás una radiografía precisa de cómo se mueve la información en tu empresa. Es sobre este mapa donde empezarás a ver las grietas: un acceso indebido desde un proveedor no verificado, una base de datos olvidada sin cifrar o un proceso obsoleto que sigue acumulando datos.

Un mapa de datos no es un documento estático. Es una herramienta viva que debes revisar y actualizar, sobre todo al lanzar nuevos servicios o incorporar nueva tecnología.

No saber lo que tienes es el primer gran riesgo. La situación en España es para tomarla en serio: los ciberataques crecieron un 35 % en 2025, superando los 45.000 incidentes diarios, con las pymes en el punto de mira.

Lo más alarmante es que solo el 38 % de las pymes tiene un plan para responder a un ataque y apenas el 32 % de las microempresas hace copias de seguridad. Puedes leer más sobre este panorama en este análisis sobre ciberriesgos en España. Estas cifras demuestran que despachos de abogados, consultoras o startups se exponen a pérdidas que pueden acabar con el negocio, lo que hace indispensable tener una visión clara de los riesgos.

Medidas de seguridad técnicas y organizativas que debes implementar

Una vez que has identificado qué datos manejas y dónde los guardas, toca pasar a la acción. La teoría sobre el RGPD está muy bien, pero la seguridad real se construye con medidas concretas, tanto técnicas como organizativas.

Las medidas técnicas son las herramientas y configuraciones tecnológicas que protegen tus sistemas, como las cerraduras y alarmas de tu negocio digital. Por otro lado, las medidas organizativas son los procesos, políticas y la formación de tu equipo; las reglas que todos siguen para mantener la seguridad.

No se trata de comprar el software más caro o aplicar una lista interminable de controles. La clave es entender qué riesgo de negocio estás mitigando con cada medida. Cuando lo enfocas así, las decisiones se vuelven mucho más estratégicas.

Controles técnicos fundamentales

Estos son los cimientos tecnológicos que actúan como tu primera línea de defensa. Cada uno está diseñado para neutralizar una amenaza concreta y son indispensables para cualquier empresa que maneje información, ya sea una startup tecnológica o un despacho de abogados.

Cifrado de datos: El cifrado es como un sobre de seguridad sellado. Aunque alguien intercepte la información (por ejemplo, robando un portátil o accediendo a un servidor), no podrá leer lo que hay dentro. Es fundamental cifrar los datos en dos estados: en reposo (cuando están guardados en discos duros o en la nube) y en tránsito (cuando viajan por la red, como al enviar un email).

Copias de seguridad: Son tu plan de contingencia digital. No solo te salvan de un borrado accidental, sino que son tu mejor defensa contra un ataque de ransomware. Si los ciberdelincuentes secuestran tus datos, una copia reciente y aislada te permite restaurar todo y seguir funcionando sin pagar un rescate. La regla de oro es la 3-2-1: mantén tres copias de tus datos, en dos soportes distintos, con una de ellas fuera de la oficina (off-site).

Gestión de actualizaciones y parches: Un software desactualizado es una invitación para los atacantes. Los fabricantes publican parches para corregir fallos de seguridad. Tener un sistema ágil para instalar estas actualizaciones es como tapar las grietas de una muralla antes de que el enemigo las descubra.

Medidas organizativas para blindar tus procesos

La mejor tecnología no sirve de nada si un empleado utiliza "123456" como contraseña o abre un correo malicioso. La seguridad más robusta puede caer por un simple error humano. Aquí es donde entra en juego el factor organizativo.

Las medidas técnicas construyen el castillo, pero las medidas organizativas enseñan a sus habitantes a no dejar la puerta abierta. La verdadera seguridad es una combinación de ambas.

El objetivo es crear una cultura y unos procesos donde hacer lo correcto sea fácil y cometer un error, difícil.

Control de acceso basado en roles (RBAC): Cada empleado debe tener acceso únicamente a la información que necesita para su trabajo. Ni más, ni menos. Un comercial no necesita ver las nóminas y un programador junior no debería poder modificar la configuración del servidor principal. Este principio de mínimo privilegio limita enormemente el daño si una cuenta es comprometida.

Políticas de contraseñas y autenticación multifactor (MFA): Define una política clara que exija contraseñas seguras, pero, sobre todo, activa la MFA siempre que sea posible. Este sistema añade un segundo paso de verificación (como un código en el móvil), protegiendo tus cuentas incluso si alguien roba la contraseña.

Seguridad en la red: Configurar bien la red Wi-Fi de la oficina (usando un protocolo seguro como WPA3) y tener un cortafuegos (firewall) son esenciales. Para equipos que teletrabajan, el uso de una VPN (Red Privada Virtual) es crucial, ya que crea un túnel cifrado y seguro entre el ordenador del empleado y los sistemas de la empresa.

Para empresas de servicios, como consultoras o despachos, donde un error humano puede tener un impacto directo en el cliente, la protección va más allá de las medidas internas. Por ello, es importante entender la importancia del seguro de RC Profesional, que actúa como una red de seguridad financiera ante posibles reclamaciones por negligencia profesional.

Checklist de medidas de protección de datos esenciales

Como directivo o responsable de operaciones, esta tabla te servirá para hacer una autoevaluación rápida del nivel de madurez de tu empresa e identificar dónde necesitas reforzar la seguridad con mayor urgencia.

Medida de Seguridad | Nivel de Implementación (No implementado / Básico / Avanzado) | Riesgo de Negocio Mitigado |

|---|---|---|

Cifrado de discos y bases de datos | No implementado / Solo en portátiles / En todos los dispositivos y en la nube | Fuga de datos por robo o pérdida de equipos. |

Copias de seguridad (Regla 3-2-1) | No implementado / Copias locales / Copias locales y en la nube, probadas periódicamente | Pérdida de datos, interrupción del negocio por ransomware. |

Autenticación Multifactor (MFA) | No implementado / Solo en cuentas críticas / En todos los accesos de empleados y clientes | Acceso no autorizado a sistemas y datos sensibles. |

Control de acceso por roles | No implementado / Definido de manera informal / Documentado, automatizado y auditado | Exposición de datos por error interno o cuenta comprometida. |

Gestión de actualizaciones | No implementado / Manual y esporádica / Proceso automatizado con seguimiento | Explotación de vulnerabilidades conocidas por ciberdelincuentes. |

Utiliza esta checklist no como un examen final, sino como un punto de partida para priorizar tus esfuerzos. Identificar una debilidad es el primer paso para construir una defensa más sólida.

Cómo gestionar una brecha de datos y el papel del seguro Cyber

A pesar de todos los esfuerzos, siempre existe la pregunta: ¿y si, aun así, nos atacan? Una brecha de datos no es una posibilidad remota, es un riesgo de negocio real. La forma en que la gestiones marcará la diferencia entre una crisis controlada y un desastre empresarial.

La reacción inicial lo es todo. El tiempo apremia y la improvisación es el peor enemigo. La clave es tener un plan de respuesta a incidentes claro y probado, que dicte cada paso desde el minuto uno.

Piensa en este plan como un protocolo de emergencia que cualquiera en el equipo puede activar. El objetivo es contener la amenaza, evaluar el daño y cumplir con la ley sin que la situación se descontrole.

Pasos inmediatos ante una brecha de seguridad

Cuando se confirma un incidente, la prioridad absoluta es poner en marcha un plan de acción estructurado. Cada minuto que pasa juega en tu contra.

Contener el incidente: Lo primero es aislar los sistemas afectados para que el ataque no se extienda. Esto puede significar desde desconectar servidores hasta revocar accesos. Es como cerrar las compuertas de un barco para que el agua no inunde todos los compartimentos.

Evaluar el alcance y el impacto: Un equipo de expertos forenses debe determinar cómo entraron los atacantes, qué datos se han visto comprometidos y a quiénes afecta. Esta fase es crítica para entender la magnitud real del problema.

Notificar a las autoridades: El RGPD es tajante: debes notificar la brecha a la Agencia Española de Protección de Datos (AEPD) en un plazo máximo de 72 horas desde que tienes constancia, a menos que sea improbable que el incidente suponga un riesgo para las personas.

Comunicar a los afectados: Si la brecha supone un alto riesgo (por ejemplo, si se han filtrado contraseñas o datos bancarios), estás obligado a comunicárselo a los afectados sin demora. Ser transparente, aunque sea difícil, es fundamental para mantener la confianza.

Una brecha de datos es una prueba de fuego. La cuestión no es si vas a tener un fallo, sino cómo te vas a recuperar. Es justo aquí donde un seguro Cyber deja de ser un gasto para convertirse en el equipo de rescate que tienes a una llamada de distancia.

El seguro Cyber como un plan de contingencia operativo

Imagina un despacho de abogados paralizado por un ataque de ransomware justo antes de un plazo judicial. Los ciberdelincuentes exigen un rescate a cambio de devolver el acceso a todos los expedientes. Los costes se disparan: el posible rescate, los honorarios de los peritos para recuperar los sistemas, la pérdida de ingresos por cada día de inactividad y la defensa legal frente a reclamaciones de clientes.

Aquí es donde un seguro Cyber como el que ofrece InsurCEO cambia las reglas del juego. No es solo una póliza que paga facturas; es un servicio de respuesta inmediata. Con nuestro equipo 24/7, garantizamos una respuesta de expertos en menos de 15 minutos para empezar a gestionar la crisis. La póliza cubre los costes que pueden llevar a la quiebra a una empresa:

Gastos de respuesta al incidente: Cubre los honorarios de peritos informáticos forenses, asesores legales y expertos en comunicación de crisis.

Costes de extorsión y ransomware: Incluye el pago del rescate, si los expertos lo recomiendan, y los costes de restauración de datos.

Pérdida de beneficios: Te indemniza por la interrupción del negocio, compensando la pérdida de ingresos mientras tus sistemas están caídos.

Responsabilidad civil y multas: Cubre las reclamaciones de terceros y las posibles sanciones del RGPD.

Las cifras hablan por sí solas: en 2023, la AEPD recibió 2.765 notificaciones de brechas de datos, y un 80% provenían del sector privado. Puedes consultar el informe de la AEPD sobre brechas de seguridad para ver más detalles. En este escenario, la protección de datos empresariales y una buena cobertura de seguro van de la mano. Puedes aprender mucho más en nuestra guía completa del Seguro Cyber.

Cómo crear una cultura de ciberseguridad que de verdad funcione

Puedes tener la tecnología más puntera para la protección de datos en tu empresa, pero las mejores herramientas no sirven de nada si tu equipo no está alineado. La realidad es que el factor humano sigue siendo la puerta de entrada preferida por los ciberdelincuentes, a través de técnicas como el phishing o la ingeniería social. La verdadera defensa no está solo en el software, sino en construir una cultura de seguridad sólida y compartida.

Esto va más allá de enviar un recordatorio por email una vez al año. Se trata de que la ciberseguridad se respire en el día a día, convirtiendo a cada persona del equipo en la primera línea de defensa.

Políticas internas claras y prácticas

El primer paso es dejar de crear manuales que nadie lee. Para que las políticas funcionen, tienen que ser sencillas, claras y útiles.

Piensa en ellas como una guía práctica:

Claras y al grano: Enfócate en acciones del día a día, como crear contraseñas seguras, detectar un email sospechoso o trabajar desde casa de forma segura.

Realistas y prácticas: No te limites a prohibir; da soluciones. Si pides contraseñas complejas, ofrece un gestor de contraseñas corporativo. Si estableces normas para el wifi de casa, explica cómo hacerlo bien.

Siempre a mano: Pon las políticas en un lugar accesible, como la intranet, y recuérdalas de vez en cuando.

La formación continua: tu escudo humano

Un curso anual es como ir al gimnasio una vez al año y esperar resultados. La clave es un programa de formación constante que mantenga al equipo alerta.

Cada empleado formado no es solo un trabajador más seguro; es un vigilante activo que protege a toda la organización. Invertir en su capacitación es una de las decisiones más rentables en ciberseguridad.

Un buen programa de formación debería incluir:

Simulaciones de phishing: Envía correos falsos (pero seguros) para ver quién los detecta. El objetivo no es señalar a nadie, sino aprovechar el error como una oportunidad para aprender.

Píldoras de conocimiento: Ofrece microformaciones de 5 minutos sobre temas concretos: cómo reconocer una web falsa, cómo proteger la información en un viaje de trabajo, etc.

Comunicación constante: Aprovecha los canales internos para compartir noticias sobre nuevas amenazas, dar consejos prácticos o celebrar cuando el equipo detecta y reporta un intento de ataque.

Construir esta cultura de protección reduce drásticamente el riesgo de que un simple error humano se convierta en una crisis. Pero, seamos honestos, incluso la empresa mejor preparada necesita un plan B.

Aquí es donde una póliza de seguro Cyber marca la diferencia. En InsurCEO, te damos acceso a un equipo de respuesta a crisis disponible 24/7 que actúa en menos de 15 minutos para guiarte en cada paso. Protege lo más importante —la confianza de tus clientes— con una estrategia integral donde la tecnología, tu equipo y el respaldo de un seguro especializado trabajan juntos.

Preguntas frecuentes sobre protección de datos para empresas

Cuando se trata de protección de datos, en las reuniones con directivos y responsables de negocio siempre aparecen las mismas dudas. Aquí respondemos a las más habituales de forma clara y directa.

¿Mi empresa necesita un Delegado de Protección de Datos (DPD)?

No siempre es obligatorio. La ley exige tener un DPD si tu actividad principal es el tratamiento de datos a gran escala o si manejas datos especialmente sensibles, como los de salud.

Sin embargo, para muchas empresas —como consultoras, tecnológicas o despachos de abogados— nombrar un DPD o un responsable interno es una buena práctica de negocio. Esta figura actúa como un supervisor interno que asegura que todo se hace bien y anticipa problemas. Un experto puede ayudarte a evaluar si, por tu actividad, necesitas este rol para operar con más seguridad.

Usamos servicios en la nube como AWS o Google Cloud, ¿quién es el responsable?

Tu empresa es siempre la «Responsable del Tratamiento». Ante la AEPD y tus clientes, la máxima responsabilidad legal es tuya. Proveedores como AWS, Google Cloud o Salesforce son «Encargados del Tratamiento», es decir, actúan siguiendo tus instrucciones.

Es fundamental firmar con ellos un Contrato de Encargado de Tratamiento (DPA, Data Processing Agreement). Sin embargo, tu responsabilidad no acaba ahí. Si una brecha de seguridad ocurre por una mala configuración en tu entorno de la nube, el fallo es tuyo, no del proveedor. Un seguro Cyber como el que ofrecemos en InsurCEO está pensado para cubrir estos escenarios donde las responsabilidades pueden ser complejas.

Tu empresa es la máxima responsable de los datos que gestiona, incluso cuando están almacenados en la nube de un tercero. Delegar el almacenamiento no significa delegar la responsabilidad.

¿Qué diferencia hay entre un seguro de RC Profesional y un seguro Cyber?

Son seguros complementarios, pero cubren riesgos distintos. Entender qué hace cada uno es clave para proteger tu negocio de forma integral.

Seguro de RC Profesional: Te cubre si un cliente te reclama por un error o negligencia en tu trabajo. Por ejemplo, si un mal consejo legal o un fallo en el software que has desarrollado le causa una pérdida económica.

Seguro Cyber: Se activa cuando sufres un incidente de seguridad, como un ciberataque, una fuga de datos o un ransomware. Cubre tanto tus propios gastos para recuperarte (peritos, restauración de sistemas, pérdida de beneficios) como tu responsabilidad frente a los clientes cuyos datos se han visto afectados.

Para cualquier empresa de servicios, tecnológica o despacho profesional, tener ambos es prácticamente imprescindible. El asesor con IA de InsurCEO analiza tu actividad para recomendarte la combinación exacta de coberturas que blinda tu negocio.

En InsurCEO, como correduría digital especializada, te ayudamos a proteger tu empresa con una estrategia integral que combina asesoramiento experto, tecnología y las coberturas más avanzadas del mercado.

Calcula tu seguro Cyber en menos de 2 minutos y protege tu negocio hoy